Une équipe franco-japonaise réussit à chiffrer un message grâce à l'ADN

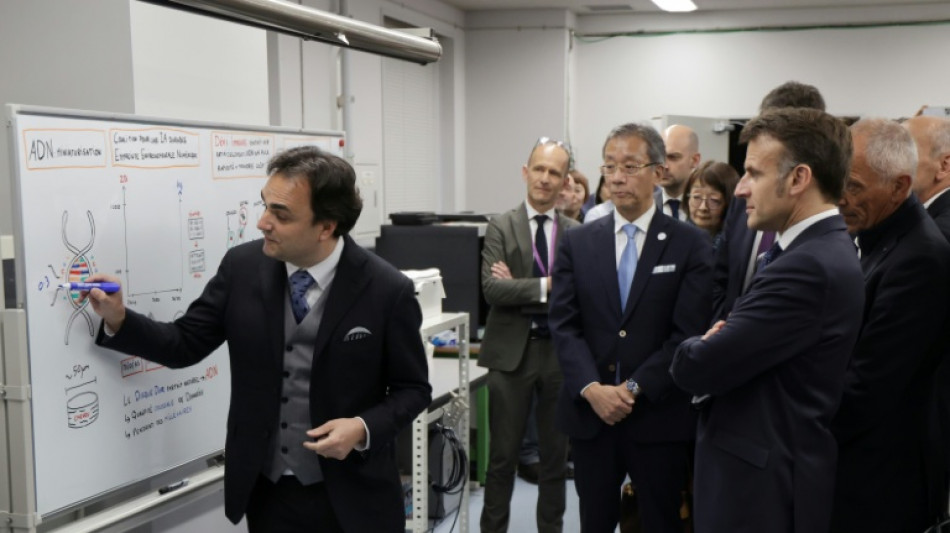

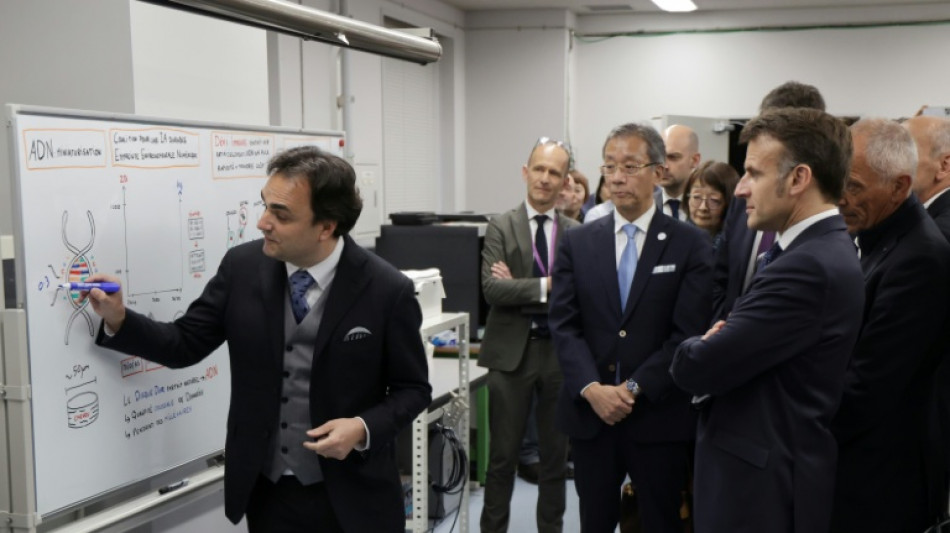

La cryptographie par ADN, développée par une équipe franco-japonaise et testée mercredi par Emmanuel Macron à Tokyo, représente une possible alternative aux approches quantiques pour sécuriser les échanges d'informations sensibles.

Ordres militaires, missives diplomatiques, données financières... La confidentialité de ces messages numériques repose sur des clés de chiffrement.

Ces codes, une suite de 0 et de 1 qui masquent le véritable message lui aussi composé de bits, offrent un nombre de combinaisons colossal. Mais cette protection se fragilise face au développement de calculateurs surpuissants, capables de les casser.

Un protocole d'encodage, appelé chiffrement de Vernam est, lui, réputé inviolable.

Il repose sur un principe très simple: chaque bit est caché par un autre bit. Si les deux ont la même valeur (0 et 0 ou 1 et 1) c'est un 0 qui sera lu par l'ordinateur, si les deux ont une valeur différente (0 et 1 ou 1 et 0), c'est un 1 qui s'affichera. En appliquant le même masque, le message est décrypté.

Trois conditions doivent cependant être remplies: la clé de chiffrement doit être aussi longue que le message, elle doit être générée de façon totalement aléatoire et être à usage unique.

"Ça pose un problème de mise en pratique parce qu'il faut à l'avance avoir partagé ces deux grosses clés du côté de l'émetteur et du côté du récepteur" en s'assurant qu'elles ne sont pas interceptées, a expliqué le physico-chimiste Matthieu Labousse à Paris quelques jours avant la démonstration du président de la République.

Avec ses collègues du laboratoire Gulliver (CNRS/EPSCI Paris - PSL), de l'Université de Tokyo, de l'Université de Limoges et de l'IMT Atlantique, il a mis à profit les propriétés de l'ADN.

La molécule est elle-même un code composé de "lettres", les bases chimiques A, T, C et G.

"Son intérêt est qu'elle est stable et extrêmement dense. Un milligramme d'ADN, ce sont des hexa-octets d'information, c'est-à-dire des millions de disques durs", a souligné Yannick Rondelez, directeur de recherche au laboratoire Gulliver.

"On peut tout à fait envisager qu'un émetteur et un récepteur (appelés Alice et Bob en cryptographie, ndlr) partagent au départ une quantité d'ADN minime en masse mais qui permet la génération de clés pendant des dizaines, voire des centaines d'années", a-t-il détaillé.

- Échanges longue distance -

Concrètement, Alice synthétise - ou fait synthétiser par un industriel - des chaînes d'ADN contenant une centaines de lettres, assemblées dans un ordre aléatoire. Cet ADN synthétique n'a aucune fonction biologique et ne contient aucune information génétique.

Alice mélange ces milliards de brins, dont certains contiennent un index (une étiquette permettant d'identifier la séquence) et d'autres la "charge utile" (le code). Grâce à un processus enzymatique, index et charges utiles s'assemblent par paires de façon aléatoire.

Alice duplique ces paires en deux copies, puis en expédie à l'avance la moitié à Bob sous forme de petites fioles de liquide transparent, semblables à du simple sérum physiologique pouvant contenir des millions de brins - et donc de clés potentielles.

Quand Alice et Bob veulent s'échanger une donnée confidentielle, ils choisissent une séquence ADN commune, grâce à son index. Et ils la transforment en un code binaire qui permettra de chiffrer puis de déchiffrer le message, envoyé par voie numérique.

La densité informationnelle de l'ADN facilite le stockage en sécurité des clés, mais si une partie des séquences a été interceptée, "Alice et Bob vont se rendre compte qu'il manque une des deux copies au moment de réconcilier les clés et n'utiliseront pas cet échantillon", a détaillé M. Labousse.

"Au moment du séquençage, il existe également des techniques pour mesurer le nombre de copies" effectuées et repérer si un espion a dupliqué l'ADN avant de le remettre discrètement en place, a noté le chercheur.

Un des principaux avantages de cette technologie est qu'elle permet de partager des clés de chiffrement "quelle que soit la distance qui les sépare", a souligné M. Rondelez. Contrairement à ce qu'il est actuellement possible de faire avec la cryptographie quantique, qui repose sur les propriétés très fragiles des particules.

La "latence (le temps de séquençage, ndlr) et le coût" restent cependant des "considérations majeures", écrivent les chercheurs dans leurs travaux qui font l'objet d'une prépublication sur HAL et Arxiv, non encore évaluée par des pairs.

M.Akona--HStB